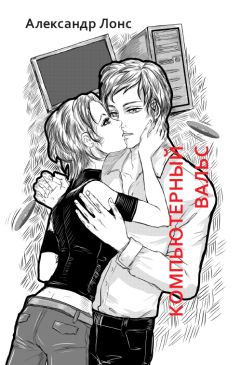

Александр Лонс - Компьютерный вальс

Скачивание начинается... Если скачивание не началось автоматически, пожалуйста нажмите на эту ссылку.

Жалоба

Напишите нам, и мы в срочном порядке примем меры.

Описание книги "Компьютерный вальс"

Описание и краткое содержание "Компьютерный вальс" читать бесплатно онлайн.

Может ли ряд компьютерных сбоев выглядеть как тщательно продуманное преступление? А хорошо подготовленное злодеяние казаться похожим на естественное стечение случайностей? Конечно! Только вот людям, очутившимся в гуще событий от этого не легче. Никогда не доверяйте технике — она может подвести. Никогда не доверяйте людям — они могут изменить свое отношение к вам. Не доверяйте даже себе, а если вы все-таки всецело полагаетесь на свою память, возможны сюрпризы. Память — ненадежный партнер и плохой свидетель.

— А чего врачи-то говорят?

— Говорят, что такое тоже иногда бывает.

— Ну, вот. Значит, это может быть случайностью.

— Но такое бывает только у больных СПИДом или СПИДоподобными заболеваниями, с нарушениями иммунитета. А она была совершенно здорова.

— Значит — не была. И вообще, ты, я смотрю, прекрасно во всем этом разбираешься. Я-то тебе зачем?

— Дело в том, что врачи всегда берегут «честь мундира». Когда появляется юрист, не важно какой — следователь, прокурор или адвокат — у них тут же ушки на макушке. Сразу оборонительная стойка. Как у боксера. Толком ничего не выяснишь, сколько не спрашивай. На официальный запрос ответят официально — об этом я уже говорила — и там у них все о’кей! А ты можешь, через своих знакомых, в приватной беседе, узнать то, что меня интересует, и что лично мне никто никогда не скажет. А интересует меня следующее. Как можно привить человеку рак, причем сделать это таким образом, чтобы тот ничего не заподозрил, но потом очень быстро заболел и умер.

— Все-таки, что я лично могу сделать для тебя?

— Понимаешь, я кое-что уже накопала. Пока только подозрения и косвенные улики, но очень основательные. Мне уже известны некоторые фамилии, но к этим людям просто так не подойдешь, и напрямую не спросишь. И так получилось, что один интересный фигурант работает у вас в институте.

— Это кто? — забеспокоился я.

— Подожди, пока рано.

— Тогда чего ты меня теребишь?

— Кроме того, о чем я уже просила, тебе, видимо, придется незаметно залезть в его компьютер и скопировать рабочие материалы и документы коммерческого и научного характера. Вообще, покопайся и посмотри, чего там у него хранится.

— Ты чего? Это же незаконно! Уголовная статья! И потом, я что тебе, хакер что ли, по чужим компьютерам лазить? Почему обязательно я?

— Чего ты мне тут горбатого лепишь? Я знаю тебя, лучше, чем ты сам. У меня времени мало, я ты тут мне мозги пудришь. Ты именно тот, кто мне нужен. И хватит об этом. Будешь мне помогать?

— Тебе — не буду. И могу сказать — почему. Ведь это из-за тебя я потерял семью.

— Ты сам виноват. Кто меня тогда совратил?

— Я, тебя?.. Ну, ты даешь! Совесть-то у тебя есть?

— Не кричи на меня. Люди кругом. Я, еще раньше тебя, между прочим, по той же причине осталась без мужа!

— Ты осталась без мужа намного раньше меня. Когда меня еще и на горизонте не было! вы просто проживали под одной крышей, но как муж он…

— Прекрати! Слышишь? Прекрати эти разговоры, ты не смеешь говорить об этом!

— Ну, вот. Мы уже и поругались! Может, я пойду?

— Если еще раз, слышишь? Хоть раз только попробуешь затронуть эту тему, я тебя просто уничтожу.

— Морально или физически? — иронично спросил я.

— Морально и материально. Я тебя разорю и опозорю, — жестко заявила моя бывшая подруга.

— Тогда прощай. Никаких тем я затрагивать не стану. Я пойду на работу, а ты ищи себе другого батрака. Не настолько я нуждаюсь в деньгах, чтобы связываться с такой опасной женщиной, как ты.

— Я — опасная женщина?

— Опасная и ядовитая, как Vipera lebetina[1].

— Что такое — випера лебетина?

— Я потом тебе расскажу, если только когда-нибудь увижу тебя снова.

— Наверняка — гадость какая-нибудь.

— Ладно, я пошел.

Я встал и сделал осознанное намерение уйти.

— Стоп. Садись, — приказала моя собеседница.

— Что еще?

— Я согласна на ничью. Мир?

При этом она так посмотрела на меня снизу вверх своими огромными серыми влажными глазами, что я уже был готов на все.

— Хорошо. Мир. Но такая работа стоит дорого… — промямлил я.

— Ладно, тебе, «стоит дорого»! Я же знаю, что ты все можешь. Договоримся. Мой клиент — какой-то там бизнесмен, бабки у него водятся. Оплатит расходы плюс гонорар. Так как, сделаешь?

— А какой процент с твоего гонорара я буду иметь в случае успеха?

— Десять процентов.

— Двадцать, — твердо сказал я. — Хорошо?

— Это много… Подожди — я согласна. O’кей!

— Ладно, попробую, но же не все могу. Поэтому обещать ничего не буду. Если сделаю, что тебе надо — то, как договорились. Если не сделаю — тогда никто никому ничего не должен. Годится?

— Годится. А как вообще все это делается?

— А чего ты прямо сразу — «как это делается». Мало ли как! Это будут уже мои проблемы.

— Ну, расскажи, ты же такой умный.

— Грубая лесть. Подлиза ты. И очень опасная.

— Повторяешься, — хитро заметила Валька.

— Знаешь, своих профессиональных секретов я тебе все равно не открою, да и не очень-то тебе это будет интересно. Но есть очень простой способ, и тут не надо быть хакером, а достаточно просто владеть компьютером, подключенным к Интернету. Но так может получиться далеко не всегда.

— Почему? Как залезть в чужой компьютер?

— Сейчас поймешь, почему и как. Существует много различных программ, которые выполняют сканирование портов и сервисов в сетевых компьютерах.

— Ты мне попроще объясни.

— Хорошо, можно и проще. Используя, например, программу Network Security Scanner или любой другой подобный сканер, находим некий комп, с доступным диском или хотя бы каталогом. Теперь — как повезет. Если доступ есть, а пользователь этого компьютера поставил флажок «запомнить пароль», то все, ok! Мы быстренько присоединяем к себе доступную область. После этого начинаем искать на присоединенном диске интересующие нас файлы. Например, файлы с расширением doc. Это вордовские документы. Или файлы с расширением xls — файлы программы Excel, там обычно хранится расчетная документация, электронные таблицы…

— Что такое Word и Excel, я и так прекрасно знаю. Не отвлекайся, давай дальше.

— Ну, вот. Как только поиск прекратился, быстренько копируем себе найденные файлы и отключаем удаленный диск. Далее исследуем эти файлы уже у себя, и копаемся в них. Все. Да, перед тем, как начать подключаться к клиенту, желательно знать IP-адрес, чтобы не искать его. Но я-то всех своих и так знаю. Но если мы хотим пролезть в удаленную сеть, надо, хотя бы, знать провайдера. Тут будет посложнее, но и здесь есть свои приемчики. Сначала мы сканируем сеть, перебираем все сетевые компьютеры начиная с сервера. Обычно он идет первым…

— А как защитится от подобного проникновения?

— А у тебя какая операционка?

— Виндовс экс пи и какой-то Линукс Рэд Хед.

— Круто! И ты что, обе системы используешь?

— Понимаешь, вообще-то, данное хозяйство мне от Женьки, по «наследству» досталось. Он же себе еще более «крутую» машину купил. Я знаю, что какие-то программы запускаются через Windows, а какие-то через Linux. И загружаю я ту систему, которая в данный момент нужна. Обычно это Винды.

— Если у тебя Виндовс экс пи, тогда защитится намного проще…

Тем временем московская подземка жила своей обычной жизнью. Люди ждали, встречались, уходили, спешили, опаздывали. По громкой связи подгоняли какого-то машиниста. А со стороны эскалатора доносились бесконечные рекламные монологи:

— …поэтому мы имеем возможность, предоставлять нашим клиентам максимально выгодные условия…

Реклама в метро. Реклама нас информирует, раздражает, повышает наш образовательный уровень, развлекает нас устными объявлениями и даже вносит посильный вклад в борьбу с терроризмом, напоминая гражданам, чтоб те сообщали машинисту о забытых в вагоне вещах.

— …весь спектр наружной рекламы в метро и на прилегающих к станциям территориях, а также выполнить все необходимые работы, связанные с печатью рекламных материалов. Позвоните нам, и мы предложим вам индивидуальные финансовые условия…

Реклама в метро рекламирует также разные «дешевые» турагентства. Видимо, отвлекшись на такое объявление, какой-то весьма нетрезвый гражданин оступился на эскалаторе и покатился кубарем по ступенькам. А тем временем вслед раздавался молодой задорный женский голос:

— …три часа полета, и вы уже в Анталии!

Реклама в метро. Она мешает думать, не дает сосредоточится и раздражает при важных деловых разговорах.

6

— Если у тебя Виндовс экс пи, тогда защитится намного проще. Существуют такие инструменты, которые призваны предупредить о сканирующих программах работающих у тебя на компьютере. Многие из них уже «вморожены» в Windows XP. Внимательно почитай руководство. Я, лично, рекомендуем тебе запретить доступ всем (deny ALL). Tcpd также протоколирует все неудачные попытки доступа к сервисам, так что это позволят отследить возможные атаки. Если ты добавляешь новые сервисы, то обязательно должна сконфигурировать их, чтобы использовать, основываясь на tcp_wrappers. Например, даже обыкновенный dial-up пользователь может запретить доступ к своему компьютеру извне, и в то же время иметь возможность забирать почту и путешествовать по Интернету. Чтобы это сделать, тебе нужно отредактировать файл hosts…

Подписывайтесь на наши страницы в социальных сетях.

Будьте в курсе последних книжных новинок, комментируйте, обсуждайте. Мы ждём Вас!

Похожие книги на "Компьютерный вальс"

Книги похожие на "Компьютерный вальс" читать онлайн или скачать бесплатно полные версии.

Мы рекомендуем Вам зарегистрироваться либо войти на сайт под своим именем.

Отзывы о "Александр Лонс - Компьютерный вальс"

Отзывы читателей о книге "Компьютерный вальс", комментарии и мнения людей о произведении.